目 录CONTENT

分享-Backspace‘s Blog

以下是

分享

相关的文章

-

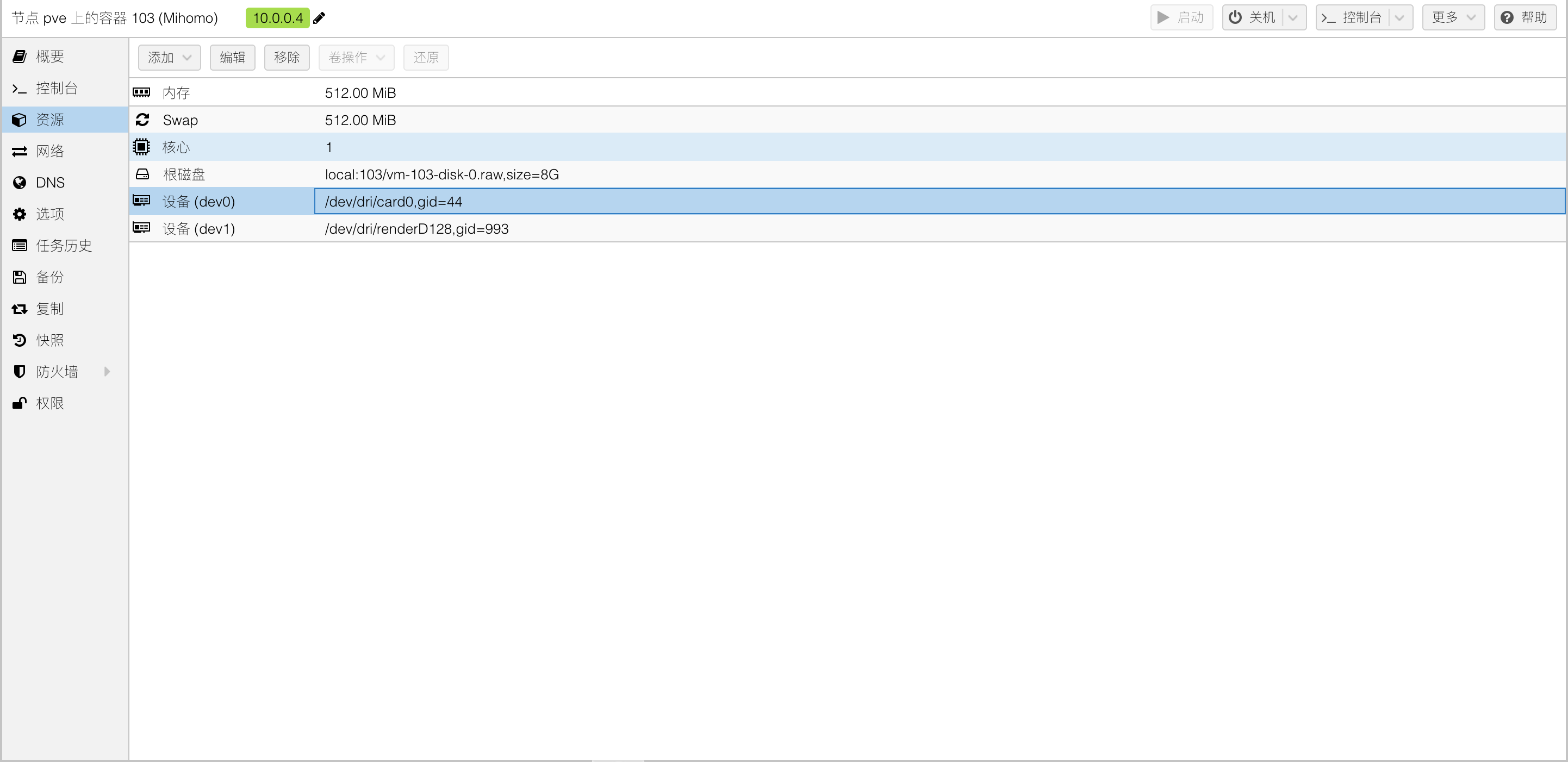

PVE中LXC共用核显 本文介绍了在 Proxmox VE(PVE)中为 LXC 容器共享宿主机核显(Intel/AMD)的通用实现方法。相比虚拟机直通,LXC 共享更简单,且支持多容器同时使用同一核显。核心步骤包括:1)确保宿主机已安装对应核显驱动(如 `intel-media-va-driver` 或 `mesa-va-drivers`)并启用 BIOS 中的核显及 IOMMU/VT-d;2)确认 `/dev/dri/card0` 和 `/dev/dri/renderD128` 设备节点及其所属 `video`(GID 44)与 `render`(GID 993)组;3)在 LXC 配置中通过 Web 界面直通这两个设备,并映射对应 GID。验证方式包括容器内运行 `ls /dev/dri` 和 `vainfo` 检查设备与硬解能力,或多容器部署 Emby 等应用后用 `intel_gpu_top` 或 `radeontop` 观察核显负载。该方案兼容 PVE 7.x–9.x,无需容器内安装完整显卡驱动。(199字)

PVE中LXC共用核显 本文介绍了在 Proxmox VE(PVE)中为 LXC 容器共享宿主机核显(Intel/AMD)的通用实现方法。相比虚拟机直通,LXC 共享更简单,且支持多容器同时使用同一核显。核心步骤包括:1)确保宿主机已安装对应核显驱动(如 `intel-media-va-driver` 或 `mesa-va-drivers`)并启用 BIOS 中的核显及 IOMMU/VT-d;2)确认 `/dev/dri/card0` 和 `/dev/dri/renderD128` 设备节点及其所属 `video`(GID 44)与 `render`(GID 993)组;3)在 LXC 配置中通过 Web 界面直通这两个设备,并映射对应 GID。验证方式包括容器内运行 `ls /dev/dri` 和 `vainfo` 检查设备与硬解能力,或多容器部署 Emby 等应用后用 `intel_gpu_top` 或 `radeontop` 观察核显负载。该方案兼容 PVE 7.x–9.x,无需容器内安装完整显卡驱动。(199字) -

RouterOS 防火墙补充 本文介绍了IPv6环境下网络安全与连接配置的关键设置。首先,通过IPv6防火墙规则,允许外部网络经WAN接口访问NAS的特定端口,包括HTTPS(443)、HTTP(80)及Transmission的TCP/UDP 51413端口,用户还可根据需求自定义其他开放端口。其次,为实现更高效的P2P通信和内网穿透,配置了全锥形NAT(Full Cone NAT),通过在IP防火墙的srcnat和dstnat链中添加UDP协议的endpoint-independent-nat规则,使内部设备对外呈现一致的公共端点映射,提升网络互通性与传输效率。这些配置兼顾了服务可访问性与基础安全控制。

RouterOS 防火墙补充 本文介绍了IPv6环境下网络安全与连接配置的关键设置。首先,通过IPv6防火墙规则,允许外部网络经WAN接口访问NAS的特定端口,包括HTTPS(443)、HTTP(80)及Transmission的TCP/UDP 51413端口,用户还可根据需求自定义其他开放端口。其次,为实现更高效的P2P通信和内网穿透,配置了全锥形NAT(Full Cone NAT),通过在IP防火墙的srcnat和dstnat链中添加UDP协议的endpoint-independent-nat规则,使内部设备对外呈现一致的公共端点映射,提升网络互通性与传输效率。这些配置兼顾了服务可访问性与基础安全控制。 -

ros_firewall_ipv6.pppoe.expert.conf 该配置为IPv6防火墙规则集,涵盖Filter、NAT、Mangle、Raw及Address-list五类规则。通过定义地址列表(如本地ULA子网、链路本地、多播、保留地址等),实现精细化流量控制。Raw链用于早期丢弃非法报文(如扩展头、bogon地址、端口0等),并分类处理TCP/ICMPv6流量;Filter链保护输入与转发流量,放行合法ICMPv6及连接状态,阻止无效和非LAN接口访问;NAT链对ULA地址进行源地址伪装,并重定向DNS查询至本地服务器;Mangle链调整TCP MSS值以适配路径MTU。此外,集成DDoS防护机制,检测SYN-ACK洪泛及新连接泛滥,自动封禁攻击源与目标。整体策略遵循RFC标准,强化网络安全与稳定性。

ros_firewall_ipv6.pppoe.expert.conf 该配置为IPv6防火墙规则集,涵盖Filter、NAT、Mangle、Raw及Address-list五类规则。通过定义地址列表(如本地ULA子网、链路本地、多播、保留地址等),实现精细化流量控制。Raw链用于早期丢弃非法报文(如扩展头、bogon地址、端口0等),并分类处理TCP/ICMPv6流量;Filter链保护输入与转发流量,放行合法ICMPv6及连接状态,阻止无效和非LAN接口访问;NAT链对ULA地址进行源地址伪装,并重定向DNS查询至本地服务器;Mangle链调整TCP MSS值以适配路径MTU。此外,集成DDoS防护机制,检测SYN-ACK洪泛及新连接泛滥,自动封禁攻击源与目标。整体策略遵循RFC标准,强化网络安全与稳定性。 -

-

ros_firewall_ipv6.pppoe.basic.conf 该配置为IPv6防火墙规则集,包含14条Filter规则、3条NAT规则、1条Mangle规则及10条地址列表规则。地址列表(address-list)定义了10类应被阻止的非法或保留IPv6地址,如环回地址、未指定地址、文档地址等,并归入`bad_ipv6`列表。Filter规则在input和forward链中实施安全策略,允许已建立连接、ICMPv6及特定UDP流量,丢弃无效连接与来自非LAN接口的流量,并阻止源/目的为`bad_ipv6`地址的转发数据包。NAT规则配置源地址伪装(masquerade)及DNS查询重定向至本地DNS服务器。Mangle规则调整TCP SYN包的MSS值以适配路径MTU,优化IPv6传输性能。整体配置强化网络安全性并保障合法通信。

ros_firewall_ipv6.pppoe.basic.conf 该配置为IPv6防火墙规则集,包含14条Filter规则、3条NAT规则、1条Mangle规则及10条地址列表规则。地址列表(address-list)定义了10类应被阻止的非法或保留IPv6地址,如环回地址、未指定地址、文档地址等,并归入`bad_ipv6`列表。Filter规则在input和forward链中实施安全策略,允许已建立连接、ICMPv6及特定UDP流量,丢弃无效连接与来自非LAN接口的流量,并阻止源/目的为`bad_ipv6`地址的转发数据包。NAT规则配置源地址伪装(masquerade)及DNS查询重定向至本地DNS服务器。Mangle规则调整TCP SYN包的MSS值以适配路径MTU,优化IPv6传输性能。整体配置强化网络安全性并保障合法通信。 -

-

-

-

-

ros_firewall_ipv4.dhcp.expert.conf 该防火墙配置包含 Filter、NAT、Mangle、Raw 和 Address-list 五类规则,主要用于网络访问控制与安全防护。通过 address-list 定义本地子网、DNS 服务器及非法 IP 范围(如私有地址、环回地址、组播地址等),并在 raw 链中提前丢弃伪造或非法来源的流量。Filter 规则严格限制输入和转发链路,仅允许来自 LAN 的合法连接,阻止无效会话及未经过 DNAT 的 WAN 访问。启用 DDoS 防护机制,对 SYN-ACK 洪泛和新连接进行速率检测,自动将异常源加入黑名单。NAT 实现 IPv4 流量伪装,并重定向本地 DNS 查询。Mangle 调整 TCP MSS 值以优化传输。整体策略强化了边界安全,防范常见攻击,保障内网稳定与安全。

ros_firewall_ipv4.dhcp.expert.conf 该防火墙配置包含 Filter、NAT、Mangle、Raw 和 Address-list 五类规则,主要用于网络访问控制与安全防护。通过 address-list 定义本地子网、DNS 服务器及非法 IP 范围(如私有地址、环回地址、组播地址等),并在 raw 链中提前丢弃伪造或非法来源的流量。Filter 规则严格限制输入和转发链路,仅允许来自 LAN 的合法连接,阻止无效会话及未经过 DNAT 的 WAN 访问。启用 DDoS 防护机制,对 SYN-ACK 洪泛和新连接进行速率检测,自动将异常源加入黑名单。NAT 实现 IPv4 流量伪装,并重定向本地 DNS 查询。Mangle 调整 TCP MSS 值以优化传输。整体策略强化了边界安全,防范常见攻击,保障内网稳定与安全。