目 录CONTENT

分享-Backspace‘s Blog

以下是

分享

相关的文章

-

ros_firewall_ipv4.dhcp.advanced.conf 该防火墙配置包含Filter、NAT、Mangle、Raw四类规则及地址列表,用于保障网络安全性与正常通信。通过Address-List定义本地、非法及不可转发的IPv4地址范围。Raw链在预路由阶段过滤源/目的为非法IP、非全局IP及WAN侧非法访问的流量,并对TCP/ICMP进行细粒度控制。Filter链严格限制输入和转发流量,仅允许ICMP、已建立连接,并阻止无效及未经DNAT的WAN新连接。NAT实现WAN口IPv4伪装及LAN侧DNS查询重定向。Mangle链修正TCP MSS值。连接跟踪超时时间优化,提升性能与安全性。整体策略遵循最小化原则,强化边界防护。

ros_firewall_ipv4.dhcp.advanced.conf 该防火墙配置包含Filter、NAT、Mangle、Raw四类规则及地址列表,用于保障网络安全性与正常通信。通过Address-List定义本地、非法及不可转发的IPv4地址范围。Raw链在预路由阶段过滤源/目的为非法IP、非全局IP及WAN侧非法访问的流量,并对TCP/ICMP进行细粒度控制。Filter链严格限制输入和转发流量,仅允许ICMP、已建立连接,并阻止无效及未经DNAT的WAN新连接。NAT实现WAN口IPv4伪装及LAN侧DNS查询重定向。Mangle链修正TCP MSS值。连接跟踪超时时间优化,提升性能与安全性。整体策略遵循最小化原则,强化边界防护。 -

ros_firewall_ipv4.dhcp.basic.conf 该防火墙配置包含8条Filter规则、3条NAT规则、1条Mangle规则及1条地址列表规则。Filter规则主要用于允许已建立或相关的连接,接受ICMP,阻止非法连接,并限制来自WAN的新连接未经过目标地址转换(DNAT)的流量。Forward链启用fasttrack优化转发性能。NAT规则实现IPv4出口流量伪装(masquerade)及局域网内DNS查询重定向至本地DNS服务。Mangle规则用于调整经WAN接口的TCP连接MSS值以适应路径MTU。同时配置了详细的连接跟踪超时策略,强化对各类协议连接状态的精细化控制,提升网络稳定性与安全性。整体策略注重安全防护与内网服务优化。

ros_firewall_ipv4.dhcp.basic.conf 该防火墙配置包含8条Filter规则、3条NAT规则、1条Mangle规则及1条地址列表规则。Filter规则主要用于允许已建立或相关的连接,接受ICMP,阻止非法连接,并限制来自WAN的新连接未经过目标地址转换(DNAT)的流量。Forward链启用fasttrack优化转发性能。NAT规则实现IPv4出口流量伪装(masquerade)及局域网内DNS查询重定向至本地DNS服务。Mangle规则用于调整经WAN接口的TCP连接MSS值以适应路径MTU。同时配置了详细的连接跟踪超时策略,强化对各类协议连接状态的精细化控制,提升网络稳定性与安全性。整体策略注重安全防护与内网服务优化。 -

ros_firewall_ipv4.pppoe.expert.conf 本文档为MikroTik路由器的防火墙配置脚本,涵盖Address-list、Filter、NAT、Mangle、Raw及连接跟踪规则。通过地址列表定义本地子网、ONU设备、DNS服务器及非法IP范围(如私有、环回、多播地址),实现精细化流量控制。Filter链允许合法输入与转发流量,阻止无效连接和未DNAT的WAN/ONU访问。NAT配置实现IPv4流量伪装与DNS查询重定向。Mangle用于修正TCP MSS值。Raw链在最前端过滤畸形包、非法源目IP及DDoS攻击流量,并通过限速机制识别并封禁SYN-ACK泛洪等攻击行为。整体策略强化网络安全,防止滥用与外部攻击。

ros_firewall_ipv4.pppoe.expert.conf 本文档为MikroTik路由器的防火墙配置脚本,涵盖Address-list、Filter、NAT、Mangle、Raw及连接跟踪规则。通过地址列表定义本地子网、ONU设备、DNS服务器及非法IP范围(如私有、环回、多播地址),实现精细化流量控制。Filter链允许合法输入与转发流量,阻止无效连接和未DNAT的WAN/ONU访问。NAT配置实现IPv4流量伪装与DNS查询重定向。Mangle用于修正TCP MSS值。Raw链在最前端过滤畸形包、非法源目IP及DDoS攻击流量,并通过限速机制识别并封禁SYN-ACK泛洪等攻击行为。整体策略强化网络安全,防止滥用与外部攻击。 -

-

ros_firewall_ipv4.pppoe.basic.conf 该配置包含防火墙的Filter、NAT、Mangle及地址列表规则,主要用于网络访问控制与流量管理。地址列表定义了本地ONU和LAN子网IP范围。Filter规则允许输入链中的已建立连接、ICMP,并限制来自WAN和ONU的新连接,除非经过DNAT。Forward链通过fasttrack优化转发,并丢弃未DNAT的外部新连接。NAT规则对WAN和ONU出口启用源地址伪装,并将LAN的DNS请求重定向至本地DNS服务。Mangle规则调整TCP MSS值以优化WAN传输,并允许LAN访问ONU。连接跟踪超时参数根据协议类型进行精细化设置,提升会话管理效率与安全性。

ros_firewall_ipv4.pppoe.basic.conf 该配置包含防火墙的Filter、NAT、Mangle及地址列表规则,主要用于网络访问控制与流量管理。地址列表定义了本地ONU和LAN子网IP范围。Filter规则允许输入链中的已建立连接、ICMP,并限制来自WAN和ONU的新连接,除非经过DNAT。Forward链通过fasttrack优化转发,并丢弃未DNAT的外部新连接。NAT规则对WAN和ONU出口启用源地址伪装,并将LAN的DNS请求重定向至本地DNS服务。Mangle规则调整TCP MSS值以优化WAN传输,并允许LAN访问ONU。连接跟踪超时参数根据协议类型进行精细化设置,提升会话管理效率与安全性。 -

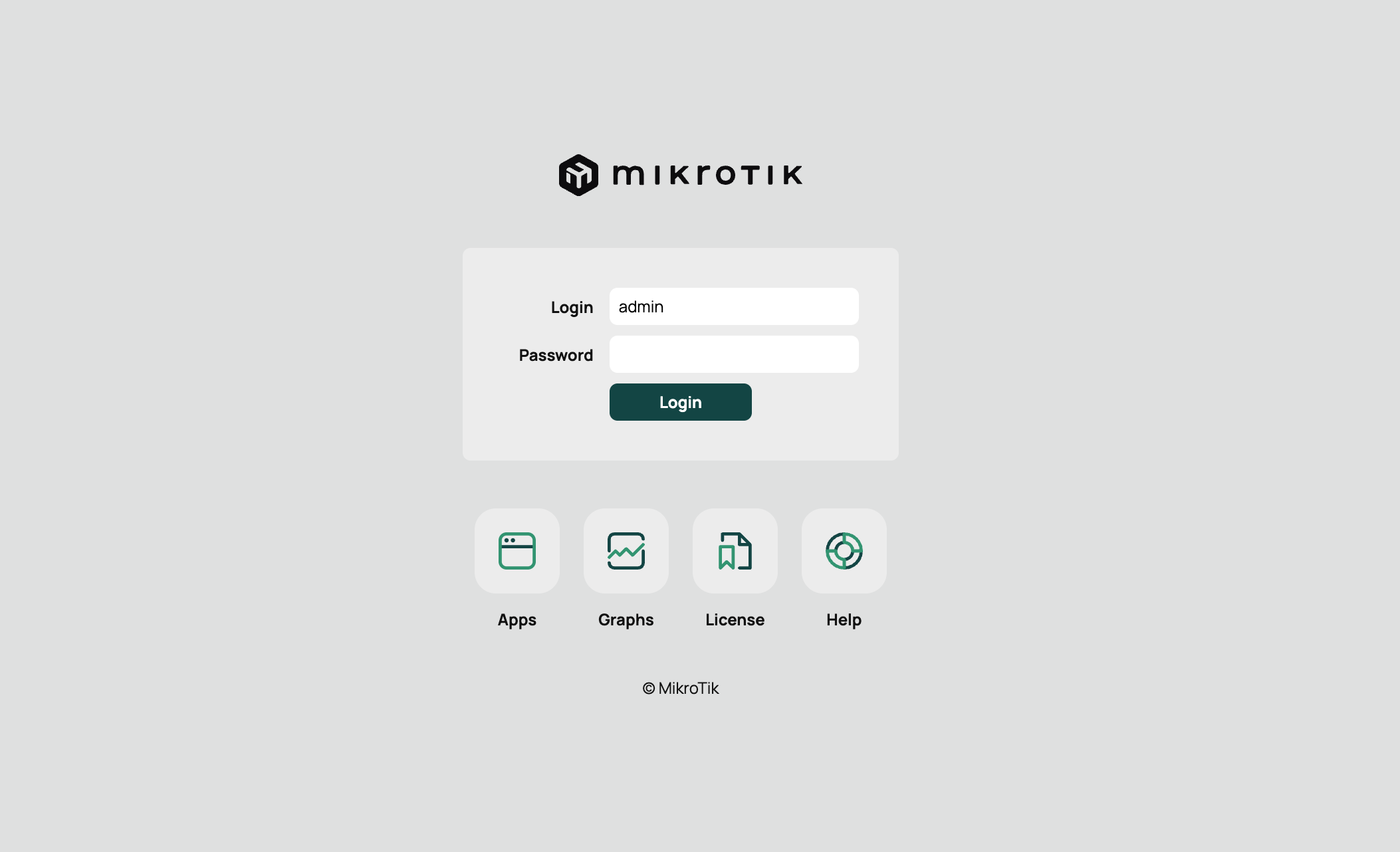

09.设置系统参数 本文介绍了RouterOS系统参数的详细配置过程。首先设置系统名称和时区(Asia/Shanghai),并配置NTP客户端以同步时间,使用阿里云、腾讯云等国内NTP服务器。随后关闭不必要的系统服务(如API、FTP),并对SSH、Winbox等服务限制访问IP范围。通过CLI命令实施安全增强措施,包括启用SYN Cookie、关闭UPnP和云服务、强化SSH加密等。创建新管理员账户并降级默认admin账户权限以提升安全性。接着格式化新增硬盘用于存储离线日志,配置日志操作方式与规则,记录关键事件。最后进行系统配置备份,并建议下载本地保存,确保故障时可快速恢复。全文涵盖系统命名、时间同步、服务管理、安全加固、账户策略、日志记录与备份等运维核心内容。

09.设置系统参数 本文介绍了RouterOS系统参数的详细配置过程。首先设置系统名称和时区(Asia/Shanghai),并配置NTP客户端以同步时间,使用阿里云、腾讯云等国内NTP服务器。随后关闭不必要的系统服务(如API、FTP),并对SSH、Winbox等服务限制访问IP范围。通过CLI命令实施安全增强措施,包括启用SYN Cookie、关闭UPnP和云服务、强化SSH加密等。创建新管理员账户并降级默认admin账户权限以提升安全性。接着格式化新增硬盘用于存储离线日志,配置日志操作方式与规则,记录关键事件。最后进行系统配置备份,并建议下载本地保存,确保故障时可快速恢复。全文涵盖系统命名、时间同步、服务管理、安全加固、账户策略、日志记录与备份等运维核心内容。 -

08.设置IPv6 本文详细介绍了在RouterOS中配置IPv6网络的完整流程。首先,通过启用IPv6功能并配置DHCPv6 Client从PPPoE拨号中获取IPv6前缀,支持SLAAC地址分配。随后,为内网桥接接口(如bridge1)分配全局单播地址(GUA)和唯一本地地址(ULA),并设置ND(Neighbor Discovery)服务,包括前缀有效期、路由器通告参数及DNS信息发布。同时建议合理配置系统DNS服务器,可使用运营商或公共IPv6 DNS。为保障安全,需部署IPv6防火墙规则,并可根据需要配置黑洞路由以过滤特殊用途IPv6地址。全文强调操作顺序:先完成防火墙等安全设置后再启用IPv6,避免内网暴露风险。最终通过重启设备验证IPv6连通性,确保网络正常访问。

08.设置IPv6 本文详细介绍了在RouterOS中配置IPv6网络的完整流程。首先,通过启用IPv6功能并配置DHCPv6 Client从PPPoE拨号中获取IPv6前缀,支持SLAAC地址分配。随后,为内网桥接接口(如bridge1)分配全局单播地址(GUA)和唯一本地地址(ULA),并设置ND(Neighbor Discovery)服务,包括前缀有效期、路由器通告参数及DNS信息发布。同时建议合理配置系统DNS服务器,可使用运营商或公共IPv6 DNS。为保障安全,需部署IPv6防火墙规则,并可根据需要配置黑洞路由以过滤特殊用途IPv6地址。全文强调操作顺序:先完成防火墙等安全设置后再启用IPv6,避免内网暴露风险。最终通过重启设备验证IPv6连通性,确保网络正常访问。 -

-

06.设置流量整形 本文介绍了在RouterOS中配置流量整形(QoS)的完整流程,重点解决带宽分配不均与延迟波动问题。首先分析了Fasttrack功能与Simple Queues的兼容性矛盾,建议根据CPU性能权衡启用策略,并强调Multiqueue对负载均衡的作用。接着指导用户通过实测确定上下行带宽上限,推荐设置为签约带宽的85%~95%以避免触发运营商限速。随后详细演示了三种队列管理方案:Simple Queues、Queue Tree和Interface Queues,均采用CAKE或Fq_CoDel算法抑制缓冲区膨胀。其中Queue Tree可与Fasttrack协同工作,适合高性能场景;Interface Queues则适用于轻量级流控。最终目标是通过合理限速与算法调优,在保障低延迟的同时提升网络整体服务质量。

06.设置流量整形 本文介绍了在RouterOS中配置流量整形(QoS)的完整流程,重点解决带宽分配不均与延迟波动问题。首先分析了Fasttrack功能与Simple Queues的兼容性矛盾,建议根据CPU性能权衡启用策略,并强调Multiqueue对负载均衡的作用。接着指导用户通过实测确定上下行带宽上限,推荐设置为签约带宽的85%~95%以避免触发运营商限速。随后详细演示了三种队列管理方案:Simple Queues、Queue Tree和Interface Queues,均采用CAKE或Fq_CoDel算法抑制缓冲区膨胀。其中Queue Tree可与Fasttrack协同工作,适合高性能场景;Interface Queues则适用于轻量级流控。最终目标是通过合理限速与算法调优,在保障低延迟的同时提升网络整体服务质量。 -